iOS 4.2: Passcode-Sicherheitslücke geschlossen, Hilfe für Zeitumstellungs-Bug

Kurzmeldung: Seit der iOS 4.2 Golden Master Ausgabe ist - neben dem Zeitumstellungs-Bug - auch die Sicherheitslücke mit zum Umgehen der Passcode-Sperre geschlossen.

Die in iOS 4.1 entdeckte Sicherheitslücke, mit der man auch ohne Passcode auf die Telefon-App und Kontakte zugreifen konnte, wurde damit innerhalb nur einer Woche geschlossen.

Stichwort Zeitumstellungs-Bug: Bis zur Veröffentlichung von iOS 4.2 rät Apple in einem neuen Support-Dokument übrigens folgendes zur Verwendung der Wecker-App:

In some regions, shortly before or after the daylight saving time (DST) change, repeating alarms created in the Clock app may work incorrectly.

To resolve this behavior for existing alarms, set the repeat interval to Never. You will need to reset these alarms for each day you need them.

After November 7th, 2010, you can set your alarms to repeat again.

4. November 2010iPhone SicherheitPasscode,Bug,iOS 4.2,Sicherheit,Wecker,Sicherheitslücke,iOS 4.1

Bug in iOS 4.1: Rufaufbau durch Umgehen der Passcode-Sperre

Eine gerade erst bekannt gewordene Sicherheitslücke in iOS 4.1 macht es möglich, mit einem mit Passcode gesperrten iPhone eine beliebige Nummer zu wählen und anzurufen:

- iPhone Entsperren

- Notruf antippen

- ### eingeben und wählen

- sofort danach den Sleep-Button drücken

Durch dieses Vorgehen wird die Telefon-App gestartet und lässt jede beliebige Nummer wählen bzw. zeigt sogar die Kontaktliste an.

via 9to5mac.com

26. Oktober 2010Allgemein,iPhone,iPhone SicherheitBug,iOS 4.1,Passcode,Sicherheitslücke,iPhone 4,iPhone

DevTeam: Sicherheitspatch für Firmware 3.1.3 und älter

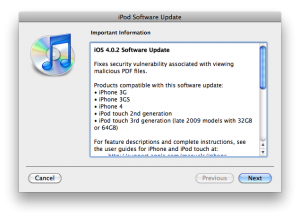

Apple veröffentlichte in der Nacht auf gestern iOS 4.0.2 mit dem dringend notwendigen Sicherheitsupdate für den integrierten PDF-Reader.

Apple veröffentlichte in der Nacht auf gestern iOS 4.0.2 mit dem dringend notwendigen Sicherheitsupdate für den integrierten PDF-Reader.

Geräte, die nicht iOS 4 tauglich sind (oder Benutzer, die bewusst bei älterer Firmware geblieben sind), sind jedoch vom Update ausgeschlossen.

Das iPhone DevTeam hat sich des Problems jetzt angenommen, und einen PDF-Patch für alle iOS-Versionen (inklusive 2.x) entwickelt. Der "PDF Warner" wird dadurch auch für iOS 4.0.1 Benutzer überflüssig und kann mit gutem Gewissen entfernt werden.

PDF Patch v. 1.0.3244-1 kann über den offiziellen Cydia Store geladen werden. Die alternative Repo http://repo.benm.at beinhaltet ein Paket, das gleichzeitig auch den PDF Exploit Warner deinstalliert.

Zum vollständigen Artikel: Dev-Team Blog - Fixing what Apple won't

Zum vollständigen Artikel: Jailbreak: Tweak behebt Sicherheitslücke

13. August 2010iPhone Sicherheit,iPhone,iPad,iPod Touch & Co.iPhone,iPod Touch & Co,iPad,Dev Team,Sicherheit,Jailbreak,iOS 4

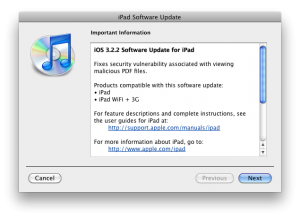

iOS 4.0.2 veröffentlicht: Sicherheitsupdate für iPhone, iPod Touch und iPad

Mit iOS 4.0.2 für iPhone & iPod Touch und iOS 3.2.2 für das iPad liefert Apple seit knapp einer Stunde ein Sicherheitsupdate aus, das die vor kurzem veröffentlichte Sicherheitslücke im PDF-Reader behebt. Bekannt wurde dieser Softwarefehler, mit dem Hacker volle Kontrolle über alle aktuellen iOS-Geräte erhalten könnten, durch den neuen Jailbreak bei JailbreakMe.com.

Achtung an die Jailbreaker & Unlocker: Mit dem Update gehen auch Jailbreak und Unlock verloren. Besser ist es daher, sich stattdessen besser mit dem PDF Warner abzusichern.

Besitzer eines iPHone 2G oder iPod Touch 1G erhalten das Update bislang nicht, weil es sich um einen Patch für iOS 4 handelt. Um sein Gerät gegen Angriffe zu sichern, rät man von prominenter Seite, sein Gerät zu jailbreaken und den PDF Warner zu installieren.

via mashable.com

Update: Eine spezielle Informationsseite des Apple Support gibt einige Informationen zur (behobenen) Sicherheitslücke: About the security content of the iOS 4.0.2 Update for iPhone and iPod touch

12. August 2010iPad,Unlock & Jailbreak,iPhone Sicherheit,iPhoneFirmware,iPhone,iOS,iPad,iOS 4,Dev Team,Sicherheit,Jailbreak,iPhone 4 Jailbreak

iOS 4 Jailbreak: Deutsche Sicherheitswarnung, Apple bringt Update

Jailbreak aller iPhones und iPod Touches, sowie fast aller iPads, bringt nicht nur gutes mit sich: Wie bereits berichtet, bringt die Veröffentlichung dieser Sicherheitslücke auch die große Gefahr der Hackerangriffe auf das iOS mit sich.

Jailbreak aller iPhones und iPod Touches, sowie fast aller iPads, bringt nicht nur gutes mit sich: Wie bereits berichtet, bringt die Veröffentlichung dieser Sicherheitslücke auch die große Gefahr der Hackerangriffe auf das iOS mit sich.

Das Bundesamt für Sicherheit in der Informationstechnik (Deutschland) veröffentlichte daher eine ernstzunehmende Sicherheitswarnung für die iOS-Versionen 3.1.2 bis 4.0.1. Das iOS Betriebssystem habe "zwei kritische Schwachstellen, für die es noch keinen Patch gibt".

Kritische Schwachstellen in Apples Mobilgeräten: Installation von Schadprogrammen auf iPhone, iPad und iPod Touch möglich

Im Betriebssystem iOS (vormals iPhone OS), das in Apples iPhone, iPad und iPod Touch Verwendung findet, existieren zwei kritische Schwachstellen, die bereits beim Besuchen einer Webseite oder dem Öffnen eines PDF-Dokuments die vollständige Übernahme des Gerätes ermöglichen.

Betroffen sind die Apple iOS Versionen für das iPhone in Version 3.1.2 bis 4.0.1, für das iPad in der Version 3.2 bis 3.2.1 und für den iPod Touch in Version 3.1.2 bis 4.0. Es ist nicht auszuschließen, dass auch ältere Versionen des iOS bzw. iPhone OS von der Schwachstelle betroffen sind.

Derzeit ist kein Sicherheitsupdate vom Hersteller verfügbar. Bis zur Verfügbarkeit eines Updates empfiehlt das Bürger-CERT PDF-Dokumente nicht auf mobilen iOS-Geräten zu öffnen, weder von Webseiten noch aus E-Mails oder anderen Applikationen heraus. Ebenso sollte die Nutzung des mobilen Browsers auf dem Endgerät auf vertrauenswürdige Webseiten beschränkt werden. Hyperlinks in E-Mails oder auf Webseiten (auch aus Suchmaschinen) sollten nur geöffnet werden, wenn diese aus vertrauenswürdigen Quellen stammen.

Das BSI steht in Kontakt mit Apple. Dort arbeitet man an einer Lösung.

Zum vollständigen Artikel: Bürger-CERT - Ins Internet - mit Sicherheit!

Apple hat indes bekannt gegeben, dass das Problem bereits gelöst sei, und in einem kommenden iOS-Update behoben werde.

"We're aware of this reported issue, we have already developed a fix and it will be available to customers in an upcoming software update."

Zum vollständigen Artikel: Apple has a fix for PDF exploit

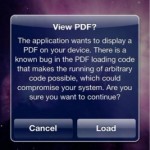

Der JailbreakMe nutzt eine Sicherheitslücke im PDF-Reader des iOS. Inzwischen gibt es eine inoffizielle App, die vor dem Öffnen einer PDF-Datei eine Sicherheitswarnung anzeigt.

Der JailbreakMe nutzt eine Sicherheitslücke im PDF-Reader des iOS. Inzwischen gibt es eine inoffizielle App, die vor dem Öffnen einer PDF-Datei eine Sicherheitswarnung anzeigt.

5. August 2010Unlock & Jailbreak,iPhone Sicherheit,iPhone,iPad,iPod Touch & Co.iPhone,iPod Touch & Co.,Jailbreak,iOS 4,Sicherheit,iOS,iPad

1. iPhone-Brand

Doppeltes Pech für den Kunden, denn AT&T konnte diesem kein Neugerät mitgeben, da die Lager leer waren.

Dann wollen wir mal hoffen, dass dies ein Einzelfall bleibt.

iPhone 4 Bumpers: Auf Schutz kein Verlass!

iFixYouri.com hat vor kurzem ein Video mit einem iPhone 4 Bumper Test veröffentlicht. Die Hauptaussage: Bumpers bieten dem iPhone 4 keinen zuverlässigen Rundumschutz. Bereits beim dritten (Fall-)Versuch war das Display des iPhone 4 total beschädigt.

Schon mehr Schutz bieten da Slim-Fit Cases und Ledertaschen (getestet am iPhone 3G/3GS).

Doch lies selbst auf iFixYouri.com.

12. Juli 2010Tests & Reviews,iPhone Sicherheit,iPhoneiPhone 4,Bumper

Sicherer als je zuvor: iOS 4 schließt 65 Sicherheitslücken

Apple hat ein neues Support-Dokument veröffentlicht, in dem die Sicherheit in iOS 4 zur Sprache gebracht wird - genauer gesagt werden 65 Sicherheitslücken, die aus dem iPhone OS 3 bekannt waren und in iOS 4 geschlossen wurden, aufgelistet. Auch Safari selbst und die ImageIO Framework wurden sicherer gemacht.

Apple hat ein neues Support-Dokument veröffentlicht, in dem die Sicherheit in iOS 4 zur Sprache gebracht wird - genauer gesagt werden 65 Sicherheitslücken, die aus dem iPhone OS 3 bekannt waren und in iOS 4 geschlossen wurden, aufgelistet. Auch Safari selbst und die ImageIO Framework wurden sicherer gemacht.

Die meisten dieser Lücken haben mit dem WebKit zu tun, also mit der Engine, die hinter den mobilen Safari-Versionen aller iGeräte steht.

Zum vollständigen Artikel: About the security content of iOS 4

via macrumors.com

23. Juni 2010Neuigkeiten,iPhone SicherheitiPhone,Sicherheit,Firmware,iOS 4,iPhone OS

iAds: Apps mit Platzhaltern, geänderte iTunes AGB

In Vorbereitung auf den Start von iAds am 1. Juli hat Apple bereits erste Apps mit iAds-Kompatibilität in den AppStore zugelassen. Die Werbebalken sind bislang natürlich noch leer, und daher meist mit Platzhaltern ausgefüllt.

In Vorbereitung auf den Start von iAds am 1. Juli hat Apple bereits erste Apps mit iAds-Kompatibilität in den AppStore zugelassen. Die Werbebalken sind bislang natürlich noch leer, und daher meist mit Platzhaltern ausgefüllt.

Apple's neuer Werbedienst, der hochqualitative, interaktive Werbeeinschaltungen mit besonders hoher Relevanz für den Benutzer anstrebt, bringt aber auch Datenschutzbedenken mit sich: Die Relevanz soll durch eine Vielzahl von Informationen, über die Apple durch den iTunes Store verfügt, gewährleistet werden - zum Beispiel die Liste aller jemals vom Benutzer gekauften Apps.

Apple hat daher seine iTunes Store AGB dahingehend angepasst, dass die Informationen, die verwendet werden, aufgelistet werden, und andererseits ein Opting-Out angeboten wird, mit dem der Benutzer die Verwendung dieser Daten verbieten kann:

Apple hat daher seine iTunes Store AGB dahingehend angepasst, dass die Informationen, die verwendet werden, aufgelistet werden, und andererseits ein Opting-Out angeboten wird, mit dem der Benutzer die Verwendung dieser Daten verbieten kann:

Apple and its partners use cookies and other technologies in mobile advertising services to control the number of times you see a given ad, deliver ads that relate to your interests, and measure the effectiveness of ad campaigns," the text says. "If you do not want to receive ads with this level of relevance on your mobile device, you can opt out by accessing the following link on your device: http://oo.apple.com. If you opt out, you will continue to receive the same number of mobile ads, but they may be less relevant because they will not be based on your interests. You may still see ads related to the contrent on a web page or in an application or based on other non-personal information. This opt-out applies only to Apple advertising services and does not affect interest-based advertising from other advertising networks.

via ilounge.com und macrumors.com

22. Juni 2010Neuigkeiten,iPod Touch & Co.,iPhone Sicherheit,iPhoneiAds,Apple,iOS 4,iPhone,Datenschutz

Ubuntu hebt iPhone 3GS Datenverschlüsselung auf

Das iPhone 3GS ist nicht so sicher, wie bisher angenommen: Folgt man einer bestimmten Vorgehensweise, lassen sich mehrere sensible Ordner des iPhones trotz Datenverschlüsselung auslesen.

Das iPhone 3GS ist nicht so sicher, wie bisher angenommen: Folgt man einer bestimmten Vorgehensweise, lassen sich mehrere sensible Ordner des iPhones trotz Datenverschlüsselung auslesen.

Das Auto-Mount-Feature der Linux-Distribution Ubuntu umgeht die 256-Bit AES-Verschlüsselung des iPhone 3GS anscheinend, wenn das iPhone in ausgeschaltetem Zustand per USB angeschlossen, und erst dann eingeschalten wird.

Mehrere Ordner, darunter die gespeicherten Fotos, MP3s und Audioaufnahmen, werden daraufhin für den Benutzer lesbar.

Bernd Marienfeldt, Sicherheitsexperte des britischen Internet-Knotens LINX hat Apple bereits über dieses Problem informiert, dort wird das Problem derzeit untersucht.

Zum vollständigen Artikel: Lücke in Datenverschlüsselung des iPhones

27. Mai 2010iPhone Sicherheit,iPhoneiPhone 3GS,Dateitransfer,Verschlüsselung,iPhone,Sicherheit

4 Checkpunkte für ein glaubwürdiges Jailbreak-Video

Nachdem in letzter Zeit immer mehr Videos von mutmaßlichen Jailbreak-Tools für die neuesten Softwareversionen herauskommen, hat das iPhone Dev Team eine Liste mit 5 Details herausgegeben, die ein Jailbreak-Video aufweisen sollte, damit es glaubwürdig ist:

- Ein iPod Touch 3G sollte die ganze Zeit über vollständig sichtbar auf dem Tisch liegen, und nichts außer den Kopfhörern sollte eingesteckt sein.

- Die "Voice Control" App sollte funktionsfähig gezeigt werden

- Der iPod Touch 3G muss nur durch Tastendruck neugestartet werden.

- Nach dem Neustart soll ein Winterboard Theme installiert werden, das den Homescreen-Background verändert.

Zum vollständigen Artikel: A good jailbreak video [iPhone Dev Team]

via iphone-ticker.de

20. März 2010Unlock & Jailbreak,iPhone SicherheitJailbreak,iPod Touch & Co.,Video

Macworld 2010: Interessantes iPhone-Zubehör

Bei der diesjährigen Macworld Expo wurden wieder einige technologische Leckerbissen präsentiert. In diesem Artikel haben wir einige der interessantesten Neuerungen fürs iPhone gesammelt.

Das iV Battery Case bietet zum Beispiel ein iPhone-Case mit integriertem Zusatzakku (3100 mAh), LED-Blitz, ein USB-Port und ein Infrarot-Modul, das das iPhone zusäztlich zur Universalfernbedienung umfunktioniert. Das iV gibt es ab 80 $.

Das iV Battery Case bietet zum Beispiel ein iPhone-Case mit integriertem Zusatzakku (3100 mAh), LED-Blitz, ein USB-Port und ein Infrarot-Modul, das das iPhone zusäztlich zur Universalfernbedienung umfunktioniert. Das iV gibt es ab 80 $.

Gerade im Winter ist es oftmals lästig, dass der Touchscreen mit Handschuhen nicht funktioniert. Neben selbstgebauten und erwerblichen Touchscreen-fähigen Handschuhen (und dem Umweg über andere Hilfsmittel) wurden zwei weitere qualitativ hochwertige Handschuhe vorgestellt: Telefingers, und die Designerhandschuhe iTouch Gloves. Kostenpunkt: 15 $ (Telefingers) bzw. ab 99,95 $ (iTouch Glove)

Gerade im Winter ist es oftmals lästig, dass der Touchscreen mit Handschuhen nicht funktioniert. Neben selbstgebauten und erwerblichen Touchscreen-fähigen Handschuhen (und dem Umweg über andere Hilfsmittel) wurden zwei weitere qualitativ hochwertige Handschuhe vorgestellt: Telefingers, und die Designerhandschuhe iTouch Gloves. Kostenpunkt: 15 $ (Telefingers) bzw. ab 99,95 $ (iTouch Glove)

Die Sichtschutzfolie ScreenGuardz schützt das iPhone vor ungewollten Blicken, in dem er das Display nur bei direkter Frontalbetrachtung durchscheinen lässt. Will ein z.B. Sitznachbar im Bus mitlesen, sieht er nur einen schwarzen Screen. Preis: 20 $.

Die Sichtschutzfolie ScreenGuardz schützt das iPhone vor ungewollten Blicken, in dem er das Display nur bei direkter Frontalbetrachtung durchscheinen lässt. Will ein z.B. Sitznachbar im Bus mitlesen, sieht er nur einen schwarzen Screen. Preis: 20 $.

Auch Square, das schon vor einiger Zeit vorgestellte und angekündigte iPhone-Kreditkarten-Bezahlsystem, konnte bei der Macworld seine Fortschritte präsentieren. Den kleinen quadratischen Aufstecker für den Headphone-Stecker am iPhone soll es ab April geben.

Auch Square, das schon vor einiger Zeit vorgestellte und angekündigte iPhone-Kreditkarten-Bezahlsystem, konnte bei der Macworld seine Fortschritte präsentieren. Den kleinen quadratischen Aufstecker für den Headphone-Stecker am iPhone soll es ab April geben.

Wem das integrierte Mikrofon am iPhone nicht reicht, der/die findet mit dem Blue Mikey vielleicht endlich, wonach er/sie gesucht hat: Das Aufsteck-Mikrofon für iPod und iPhone läuft mit der nativen Sprachnotiz-Anwendung des iPhones/iPods, lässt sich abwinkeln und verspricht Aufnahmen in CD-Qualität. Blue Mikey soll 80 $ kosten.

Wem das integrierte Mikrofon am iPhone nicht reicht, der/die findet mit dem Blue Mikey vielleicht endlich, wonach er/sie gesucht hat: Das Aufsteck-Mikrofon für iPod und iPhone läuft mit der nativen Sprachnotiz-Anwendung des iPhones/iPods, lässt sich abwinkeln und verspricht Aufnahmen in CD-Qualität. Blue Mikey soll 80 $ kosten.

Von Tunebug gibt es jetzt, als Variation der bekannten SurfaceSound-Technologie, die beliebige Flächen in Lautsprecher umwandelt, ein neues System für Fahrrad- und Snowboard-/Skateboard-Helme: Shake wird am Helm angebracht und via Bluetooth mit dem iPhone verbunden. Die Vibrationen aus dem kleinen Gerät werden dann auf den Helm übertragen, der als Lautsprecher fungiert. Kostenpunkt: 120 $.

Von Tunebug gibt es jetzt, als Variation der bekannten SurfaceSound-Technologie, die beliebige Flächen in Lautsprecher umwandelt, ein neues System für Fahrrad- und Snowboard-/Skateboard-Helme: Shake wird am Helm angebracht und via Bluetooth mit dem iPhone verbunden. Die Vibrationen aus dem kleinen Gerät werden dann auf den Helm übertragen, der als Lautsprecher fungiert. Kostenpunkt: 120 $.

via macrumors.com und iphone-ticker.de

16. Februar 2010iPhone Zubehör,iPhone SicherheitiPhone,Fernbedienung,Musik,Datenschutz,Sicherheit,Bezahlsysteme

iPhone Password Breaker: Zugriff auf passwortgeschützte iPhone-Backups

Der neue iPhone Password Breaker von Elcomsoft kann über das BruteForce-Prinzip erstmals passwortverschlüsselte iPhone Backups knacken. Die Software ist mit allen iPhone-Generationen kompatibel (egal ob mit Jailbreak oder ohne), und kann ggf. auch über die GPU der (kompatiblen) Grafikkarte laufen.

Der neue iPhone Password Breaker von Elcomsoft kann über das BruteForce-Prinzip erstmals passwortverschlüsselte iPhone Backups knacken. Die Software ist mit allen iPhone-Generationen kompatibel (egal ob mit Jailbreak oder ohne), und kann ggf. auch über die GPU der (kompatiblen) Grafikkarte laufen.

Der Password Breaker läuft selbständig und ist nicht auf eine iTunes-Installation angewiesen.

Die Betaversion für Windows (ab Windows XP) ist kostenlos und bis zum 15. März verwendbar. Danach wird das Programm kostenpflichtig.

Zur Downloadseite: Elcomsoft iPhone Password Breaker: Gain access to password-protected iPhone and iPod backups!

via iphone-ticker.de

7. Februar 2010Unlock & Jailbreak,iPhone SicherheitiPhone,Backups

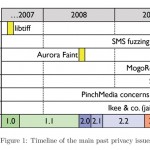

Neue Datenschutzbedenken: iPhone Privacy Paper

Anfang Dezember veröffentlichte der Schweizer Nicolas Seriot Informationen, wonach es auch bei nicht-jailbroken iPhones Datenschutzbedenken gebe.

Anfang Dezember veröffentlichte der Schweizer Nicolas Seriot Informationen, wonach es auch bei nicht-jailbroken iPhones Datenschutzbedenken gebe.

Geübte Programmierer könnten laut Seriot zahlreiche private Informationen auslesen und via Datenverbindung verschicken lassen.

Apple gab indes an, dass iPhone Apps aus dem AppStore nur beschränkten Zugriff auf das restliche Beriebssystem, Kontaktdaten etc. hätten.

Mit Spyphone, der neuesten App des Schweizer Sicherheitsexperten, wird jetzt demonstriert, dass es ohne großen Aufwand möglich ist, neben Kontaktdaten auch auf die Youtube- und Safari-History, Email-Kommunikation und Geo-Daten zuzugreifen.

Auf der Website der Black Hat Technical Security Conference gibt es jetzt ein 30-seitiges PDF und die Powerpoint-Folien von Seriot's Vortrag.

Zum vollständigen Artikel: Black Hat ® Technical Security Conference: DC 2010 // Archives

Neue iPhone-Sicherheitslücke entdeckt

Wenn man bedenkt, wie populär das iPhone ist, hat Apple in Sachen Sicherheit eigentlich ganze Arbeit geleistet - allerdings ist, wie eine vor kurzem aufgedeckte Sicherheitslücke zeigt - nichts perfekt.

Wenn man bedenkt, wie populär das iPhone ist, hat Apple in Sachen Sicherheit eigentlich ganze Arbeit geleistet - allerdings ist, wie eine vor kurzem aufgedeckte Sicherheitslücke zeigt - nichts perfekt.

Über Umwege ist es Hackern gelungen, Einstellungs-Konfigurationsdateien, die direkt über den mobilen Safari heruntergeladen und installiert werden, als Möglichkeit zur Einschleusung fremder Einstellung verwendet werden. Das ist an sich nichts Neues: Die Funktion erleichtert Unternehmen die schnelle, teil-automatisierte Einstellung von Business-iPhones.

Allerdings haben Hacker es jetzt geschafft, dass diese Updates, die immer noch manuell bestätigt werden müssen - so aussehen zu lassen, als kämen sie direkt von Apple. Sogar das "Verified"-Echtheitssiegel konnte imitiert werden.

Die möglichen Auswirkungen eines solchen Angriffs: Die Proxyeinstellungen könnten zum Beispiel so verändert werden, dass jeglicher Datenaustausch über einen beliebigen Server läuft. Damit könnte man also relativ einfach WiFi- und eMail-Einstellungen ausspähen, die Benutzung von Safari, Mail und anderen iPhone Apps unterbinden, und (nicht zuletzt) die Konfigurationen so setzen, dass sie vom Benutzer nicht mehr verändert werden können. Einzige Möglichkeit im letzten Fall: Ein komplettes Reset.

Im Vergleich zu früheren Sicherheits-Lücken: Diese ist NICHT auf iPhones mit Jailbreak beschränkt, sondern betrifft alle iPhones.

via mobilecrunch.com

Achtung: Dialer-Alarm am iPhone!

Spätestens seit DSL, Kabel und Flatrates sind Dialer am Computer kein Problem mehr (am Mac waren sie es ja eigentlich nie).

Der Malware-Typ hat allerdings ein neues Medium gefunden, dass noch nicht vollständig dafür gewappnet ist: Smartphones.

Einem Artikel von Hardmac zufolge tauchen immer häufiger iPhone-Dialer auf, die kostenpflichtige internationale Nummern wählen und dadurch hohe Kosten verursachen können. Die Programme verstecken sich hinter gewöhnlichen AdMob-Anzeigen, ein unachtsamer Klick reicht für den Wechsel in den Telefon-Modus. Den Anruf kann man allerdings, wenn man schnell reagiert, gleich wieder abbrechen.

AdMob ist durch seine Integration in kostenlose Apps Marktführer für Werbeeinschaltungen auf dem iPhone, daher liegt es nahe, dass Betrüger diesen Weg wählen.

Einen Schutz gegen diese neue Kostenfalle gibt es bislang noch nicht.

Zum vollständigen Artikel: New Threat on iPhone and Smartphone: Dialer Viruses

via onlinepc.ch

GSM-Verschlüsselung geknackt – 80 % aller Mobiltelefonate weltweit betroffen

Karsten Nohl, Programmierer und Verschlüsselungsexperte aus Deutschland, hat beim kürzlichen Chaos Communication Congress in Berlin verlautbart, dass er zusammen mit einer Gruppe von Hackern den primären Verschlüsselungscode von GSM-Telefonaten geknackt hat.

Der GSM-Algorithmus A5/1 zum Schutz digitaler Telefongespräche mittels 64-bit-Binärcode wurde bereits 1988 implementiert. Die bessere Variante A5/3 mit mehr Sicherheit durch 128-Bit-Verschlüsselung ist seit 2007 verfügbar, aber nur wenige Mobilfunkprovider nahmen den nötigen Aufwand zur Umstellung in Kauf.

Wie die New York Times berichtet, sehen die zuständigen Personen bei der GSM Association keinen Handlungsbedarf: Die benötigte Zeit, um ein Gespräch abzuhören, würde bloß "von Wochen auf Stunden reduziert".

Nohl meinte beim Kongress weiter, das Projekt sei darauf abgezielt, die Schwachstellen des A5/1-Systems aufzuzeigen, und die Mobilfunkbetreiber dazu zu bringen, bessere Sicherheitsmaßnahmen für Telefongespräche umzusetzen.

Das "CodeBook" mit allen Infos zum Verschlüsselungsstandard sei im Internet, v.a. über BitTorrent erhältlich.

via mashable.com und nytimes.com

Das iPhone und die Firmensicherheit

Ein interessanter Artikel auf der Seite des San Francisco Chronicle behandelt die Entwicklung des iPhones in Bezug auf die Firmensicherheit ("Corporate Security").

Kritiker bemängelten bis vor kurzem das Fehlen von Sicherheits- und Management-Features wie bei BlackBerry und Windows-Mobile-Geräten. Wie sfgate.com berichtet, kann das iPhone jetzt langsam aber sicher auch die Skeptiker im Bereich Firmensicherheit für sich gewinnen.

Mit der Veröffentlichung des OS 3.0 habe sich beim iPhone in Sachen Sicherheit einiges getan: Apple's stark verbesserte iPhone Configuration Utility, zusammen mit der Einbindung von Microsoft ActiveSync, das sich auf die Microsoft Exchange Security- und Management Features stützt, bedeuten einen großen Schritt nach vorn.

Für das kommende Jahr wird erwartet, dass die Sicherheitsfunktionen noch drastisch verbessert werden.

From its birth in 2007, the iPhone has been criticized for lacking enterprise security and Apple for not caring about it, given the company's consumer focus with the popular smartphone. That began to change in 2008, when Apple introduced support for ActiveSync, enabling an Exchange administrator to erase all the data on a lost or stolen iPhone, for example. The 3.0 release in June 2009 added more improvements (see the official enterprise deployment guide here), and some observers expect even bigger security changes in 2010.

Zum vollständigen Artikel auf sfgate.com

Datensammeln auch bei iPhones ohne Jailbreak möglich

Auch nicht-jailbroken iPhones können ausspioniert werden: Das war die Grundaussage von Nicholas Seriot (Help Net Security) bei einer Präsentation in Genua vor 2 Tagen.

Auch nicht-jailbroken iPhones können ausspioniert werden: Das war die Grundaussage von Nicholas Seriot (Help Net Security) bei einer Präsentation in Genua vor 2 Tagen.

Bei der Präsentation ging es unter anderem um verschiedene Sicherheitslücken und Privacy-Problemen, die vor kurzem aufgedeckt wurden: Eine Schweizer Applikation wurde z.B. vor einigen Tagen aus dem AppStore verbannt, weil die Benutzer einige Tage nach der Installation per Telefon kontaktiert wurden, um ihnen die Vollversion zu verkaufen.

Anschließend wurden verschiedene Methoden des Datensammelns ("Data Harvesting") erklärt, die auch ohne Jailbreak, private APIs oder Root Shell Exploits auskommen.

Die komplette Präsentation gibt es als PDF-Version auf seriot.ch: iPhone Privacy

via net-security.org

Bildquelle: otakugadgets.com

Ikee-Autor bekommt App-Job

Der 21-jährige Australier Ashley Towns ist vor allem durch den Code bekannt, den er für den ersten iPhone-Wurm geschrieben hat. Dieser Code ist es auch, der als Grundlage für die beiden nachfolgenden, schädlicheren Würmer von zwei anderen Hackern diente.

Towns erklärte später, er hätte bloß aus Langeweile eine neu entdeckte Sicherheitslücke bei jailbroken iPhones testen wollen.

Ashley Towns kündigte jetzt an, dass er demnächst für die Firma Mogeneration Pty Ltd arbeiten werde, und zwar an der Entwicklung von iPhone-Apps.

Ein Sprecher von Antiviren-Spezialist Sophos beschwert sich nun darüber, dass der junge Hacker für seine Tat auch noch belohnt werde.

Nähere Informationen auf sophos.com