iOS 5: Eigene Vibrationsmuster, FaceTime über 3G, Warnung bei unverschlüsselten Anrufen

Einige neue Features aus iOS 5, die wir erwähnenswert finden:

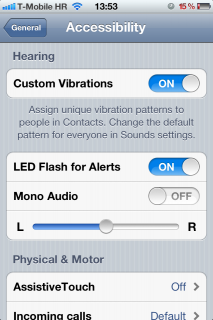

Durch die neue Möglichkeit, auch den VibraCall-Rhythmus ganz nach den eigenen Wünschen und einzeln pro Kontakt zu definieren, kann man Anrufer jetzt auch bei Stummschalten des Klingeltons bereits im Vorfeld erkennen. Dazu kommt noch der bei Anrufen und Ereignissen blinkende LED-Blitz.

Auch für Hörgeschädigte dürfte diese Funktion sehr willkommen sein!

httpvh://www.youtube.com/watch?v=zk2ZaGV0MBk&feature=player_embedded

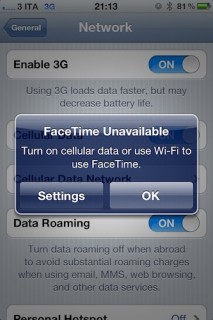

Während FaceTime bis jetzt offiziell auf WiFi beschränkt war (Jailbreak-Tweaks für die Nutzung über das 3G-Netz gab es allerdings bereits), sind Videoanrufe jetzt grundsätzlich auch ohne Jailbreak über 3G mögilch. Hier werden aber letztlich wohl die einzelnen Provider bestimmen.

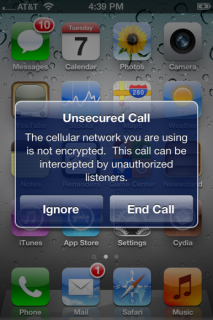

Aus der Kategorie der Sicherheits-Features gibt es eine neue Warnung, wenn ein Anruf über ein unverschlüsseltes Netzwerk aufgebaut werden soll. Solche Gespräche können leicht abgefangen und abgehört werden.

There are a few mobile phones that show a small symbol on the display, e.g. an exclamation point, if encryption is not used. Another point is the calling number. Since the network access is handled with the SIM/USIM of the IMSI-catcher, the receiver cannot see the number of the calling party. Of course, this also implicates that the tapped calls are not listed in the itemized bill.

9. Juni 2011AllgemeinVibration,Verschlüsselung,Sicherheit,Blitz,WiFi

Elcomsoft knackt iPhone 4 Verschlüsselung

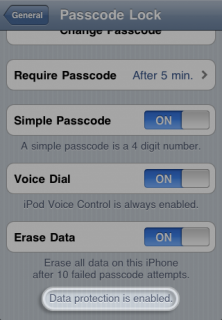

Alle Daten am iPhone sind doppelt verschlüsselt: Einerseits durch einen Hardware-Chip, und seit iOS 4 noch einmal mit einem zusätzlichen Software-Schlüssel.

Alle Daten am iPhone sind doppelt verschlüsselt: Einerseits durch einen Hardware-Chip, und seit iOS 4 noch einmal mit einem zusätzlichen Software-Schlüssel.

Mit der neuesten Errungenschaft des russischen Forensik-Spezialisten Elcomsoft ist es ab sofort möglich, diese Verschlüsselung aufzuheben, und sensible Daten wie gespeicherte Passwörter, empfangene und sogar gelöschte Emails und SMS auszulesen. Dieser Dienst setzt allerdings den physischen Zugriff auf das Telefon voraus, und wird vermtulich Regierung und Justiz vorbehalten bleiben.

According to Vladimir Katalov from Elcomsoft, you have to have physical access to the device that is being cracked into:

"Decryption is not possible without having access to the actual device because we need to obtain the encryption keys that are stored in (or computed by) the device and are not dumped or stored during typical physical acquisition."

Ein Basis-Paket für alle Nutzer bietet der Phone Password Breaker für Windows (79 $), mit dem man neben verschlüsselten iOS Backups auch solche für Blackberry entschlüsseln kann. Praktisch, falls man das eigene Verschlüsselungs-Passwort vergessen hat.

25. Mai 2011iPhone,SoftwareBackups,iOS 4,Sicherheit,Verschlüsselung,iPhone

ShairPort: Die AirPlay Verschlüsselung wurde geknackt

Entwickler James Laird hat geschafft, woran viele Apple-begeisterte Hacker schon seit einiger Zeit arbeiten: Der Verschlüsselungscode ("Private Key") von AirPort Express, der unter anderem für die Übertragung von AirPlay-Streams verwendet wird, wurde geknackt (genauer gesagt: direkt aus der ROM reverse-engineered) und als Open Source Projekt shAirPort der Allgemeinheit zugänglich gemacht.

Während AirPlay bisher nur mit offiziell lizensierten Hard-/Software Kombinationen verwendet werden konnte, eröffnet ShairPort Entwicklern die Möglichkeit, ihre eigenen AirPlay-kompatiblen Lösungen zu entwerfen. MedienStreams könnten dadurch künftig auch an Macs, PCs, Smartphones etc. geschickt werden.

Offizielle Hardware-Hersteller werden sich zwar davor scheuen, die Beziehungen mit Apple aufs Spiel zu setzen, Open-Source Projekte und kleinere Marken könnten aber schon in Kürze die ersten AirPlay-Features in ihre Software bzw. Hardware einbauen.

12. April 2011Neuigkeiten,AppleTVAirport Express,Verschlüsselung,Streaming,ShairPort,Open Source,AirPlay,Video

Ubuntu hebt iPhone 3GS Datenverschlüsselung auf

Das iPhone 3GS ist nicht so sicher, wie bisher angenommen: Folgt man einer bestimmten Vorgehensweise, lassen sich mehrere sensible Ordner des iPhones trotz Datenverschlüsselung auslesen.

Das iPhone 3GS ist nicht so sicher, wie bisher angenommen: Folgt man einer bestimmten Vorgehensweise, lassen sich mehrere sensible Ordner des iPhones trotz Datenverschlüsselung auslesen.

Das Auto-Mount-Feature der Linux-Distribution Ubuntu umgeht die 256-Bit AES-Verschlüsselung des iPhone 3GS anscheinend, wenn das iPhone in ausgeschaltetem Zustand per USB angeschlossen, und erst dann eingeschalten wird.

Mehrere Ordner, darunter die gespeicherten Fotos, MP3s und Audioaufnahmen, werden daraufhin für den Benutzer lesbar.

Bernd Marienfeldt, Sicherheitsexperte des britischen Internet-Knotens LINX hat Apple bereits über dieses Problem informiert, dort wird das Problem derzeit untersucht.

Zum vollständigen Artikel: Lücke in Datenverschlüsselung des iPhones

27. Mai 2010iPhone Sicherheit,iPhoneiPhone 3GS,Dateitransfer,Verschlüsselung,iPhone,Sicherheit